Proofpoint y CyberArk amplían su alianza para una seguridad centrada en las personas

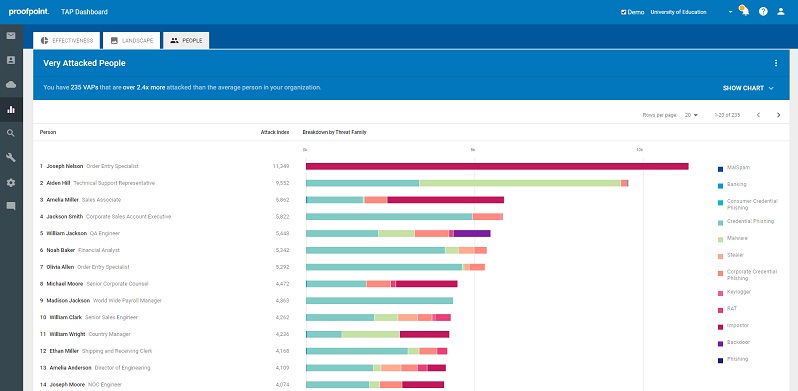

La combinación de sus soluciones permite a las organizaciones contener y remediar los ataques contra usuarios privilegiados y activos de mayor riesgo, los dos principales objetivos de los ciberdelincuentes en la actualidad. De esta manera se consigue una integración mejorada de Proofpoint Targeted Attack Protection con la solución de seguridad de acceso privilegiado de CyberArk, lo que permite a las organizaciones identificar a sus empleados más atacados (VAP), aplicar políticas de seguridad adicionales para los usuarios de alto riesgo con accesos privilegiados y remediar cualquier intento de phishing.

“Los actores de amenazas son excepcionalmente hábiles a la hora de dirigirse a individuos con acceso privilegiado a datos extremadamente sensibles, por lo que las organizaciones deben ser capaces de proteger de forma eficiente a esos usuarios a través de su ecosistema de soluciones de seguridad”, señala Bhagwat Swaroop, vicepresidente ejecutivo de soluciones sectoriales y desarrollo de negocio de Proofpoint, empresa que se dedica a ciberseguridad y cumplimiento normativo. “La ampliación de nuestra alianza con CyberArk proporciona a los equipos de seguridad una mayor detección y controles adaptativos mejorados para ayudar a prevenir las amenazas más graves que se dan hoy en día. Este es solo un ejemplo más de nuestro compromiso continuo por establecer colaboraciones duraderas con las principales empresas de seguridad de la industria y de proporcionar asimismo soluciones centradas en las personas que componen las organizaciones de todo el mundo”.

La alianza entre Proofpoint y CyberArk combina defensas por capas diseñadas para detener las amenazas antes de que sucedan, así como aplicar políticas y controles que garanticen la precisión de privilegios en las organizaciones. Proofpoint evita que los ataques por correo electrónico alcancen a los usuarios y ayuda a identificar cuáles son los individuos que están en el punto de mira de las amenazas más sofisticadas y de mayor impacto. Por su parte, CyberArk recoge esa información y aplica tanto controles como políticas adaptativas para asegurar que esos usuarios privilegiados accedan únicamente a aquello que necesitan y nada más.

“Los usuarios privilegiados son tan vulnerables a los ciberataques por correo electrónico como cualquier otra persona de la organización. Sin embargo, los sistemas y entornos que gestionan tienen una importancia tan crítica para el negocio que una brecha puede resultar devastadora”, apunta Adam Bosnian, vicepresidente ejecutivo de desarrollo de negocio global de CyberArk, más especializada en la gestión de acceso privilegiado. “Con Proofpoint Targeted Attack Prevention proporcionando a CyberArk información sobre los usuarios privilegiados más atacados de una organización, podemos aplicar de forma inmediata y automática medidas de reparación para ayudar a detener amenazas dirigidas antes de que lleguen a su destino”.

Ahora las organizaciones de todo el mundo pueden emplear una combinación de las soluciones Proofpoint Targeted Attack Protection (TAP) y de seguridad de acceso privilegiado de CyberArk para los siguientes fines:

- Identificar y gestionar el acceso privilegiado: Proofpoint TAP identifica a los usuarios VAP de las organizaciones y comparte esa información con la solución de seguridad de acceso privilegiado de CyberArk para administrar los accesos de esos usuarios privilegiados con un elevado nivel de gravedad de amenaza.

- Revocar el acceso privilegiado a usuarios potencialmente comprometidos: Proofpoint TAP identifica los enlaces maliciosos dentro de los correos electrónicos, reescribe cada URL y proporciona un sandboxing para hacer clic a cada usuario. La información de TAP se entrega a CyberArk, detallando los usuarios privilegiados que han pinchado en los enlaces maliciosos. A partir de ahí, CyberArk ofrece soluciones en tiempo real para deshabilitar automáticamente ciertas funcionalidades, restringir al usuario por completo, o forzar un cambio de contraseña en el mismo momento.