Zscaler y CrowdStrike ponen la seguridad de confianza cero al alcance de todos

Los dos gigantes de la seguridad nativa en la nube refuerzan su asociación estratégica global para ofrecer a las organizaciones una protección fluida, dinámica y centrada en los datos y la identidad a través de nuevas integraciones desde el dispositivo hasta la aplicación. Estas integraciones para clientes comunes de todo tipo refuerzan la seguridad proporcionando un planteamiento de confianza cero centrado en la identidad y en los datos que comprende información, personas, dispositivos, cargas de trabajo y redes.

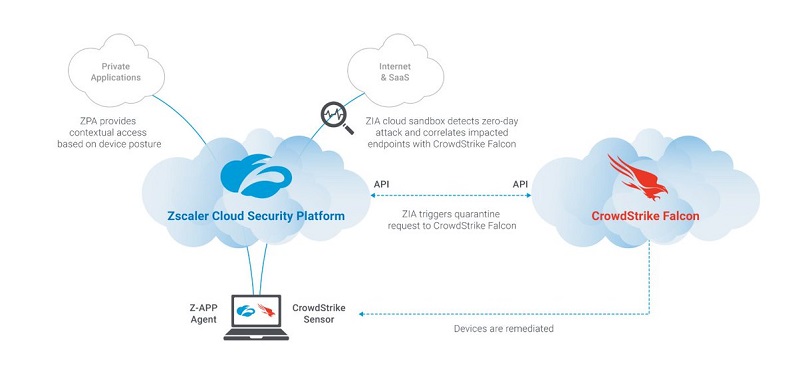

Zscaler es el primer socio de seguridad en la nube de CrowdStrike que emplea CrowdStrike Zero Trust Assessment (ZTA) en disponibilidad general para permitir el acceso seguro a las aplicaciones desde cualquier punto final, independientemente del usuario o la ubicación. Utilizando la telemetría expansiva de la plataforma CrowdStrike Falcon, que procesa más de 5 billones de eventos a la semana, ZTA concede acceso condicional dinámico basado en evaluaciones continuas de la postura de seguridad en tiempo real de la salud del dispositivo y comprobaciones de cumplimiento.

A través de la integración con Zscaler Private Access (ZPA), el acceso a las aplicaciones privadas puede adaptarse automáticamente en función de la puntuación de la evaluación de ZTA y las políticas de acceso actualizadas de Zscaler.

“Los empleados ya trabajan desde cualquier lugar y las aplicaciones se están trasladando a la nube”, dijo Amit Sinha, presidente, CTO y miembro del consejo de administración de Zscaler. “El perímetro de la empresa ya no existe, Internet es la nueva red corporativa, y la seguridad debe acompañar a los usuarios y las cargas de trabajo dondequiera que se encuentren. La confianza cero requiere desvincular el acceso a las aplicaciones de su presencia en la red corporativa y permitir el acceso basado en la identidad, el contexto y las propias políticas de la empresa. Esto reduce drásticamente la superficie de ataque de una organización y evita la propagación lateral de los ataques que hemos visto una y otra vez cuando las organizaciones confían en soluciones heredadas de firewall y centradas en la red”.

En esta colaboración entre los dos líderes de seguridad nativa en la nube, Zscaler y Crowdstrike ofrecen a los clientes comunes un control de acceso adaptable basado en el análisis del riesgo a las aplicaciones privadas, permitiendo mejorar la defensa de los usuarios que trabajan desde cualquier lugar. La integración también permite la automatización del flujo de trabajo entre las dos plataformas a través de la información sobre amenazas y el intercambio de datos de telemetría, proporcionando una protección de día cero contra el malware, la actualización automática en línea de las listas de bloqueo personalizadas y una correlación de datos y evaluación de impacto más rápidas.

“Recientes ataques de gran relevancia que involucraron credenciales comprometidas, han servido como el momento de la verdad para aquellas organizaciones que se enfrentan a la necesidad de ampliar la plantilla de personal trabajando en remoto, al crecimiento de las aplicaciones en la nube y a un panorama de amenazas cada vez más complejo”, dijo Michael Sentonas, CTO de CrowdStrike. “Las organizaciones modernas necesitan adoptar un enfoque de seguridad centrado en la identidad a través de una arquitectura madura de confianza cero que sea dinámica y de un extremo a otro, automatizando los flujos de trabajo que garantizan el acceso verificado a través de los dispositivos, redes y cargas de trabajo. La confianza cero debe ser el estándar de facto en el mundo actual del trabajo desde cualquier lugar”.

Port su parte, Erik Hart, director de seguridad de la información de Cushman & Wakefield. Señalaba: “Las soluciones escalables y complementarias de CrowdStrike y Zscaler permitieron la transformación de la seguridad de nuestra organización al proporcionar una mayor visibilidad de los endpoints y las cargas de trabajo en nuestras aproximadamente 400 oficinas en 60 países. La detección y la respuesta inmediatas son fundamentales para detener posibles ataques, y podemos acelerar significativamente nuestra reacción. A medida que las plantillas dispersas siguen creciendo y exponen cada vez más los entornos corporativos a la actividad creciente de las ciberamenazas, es necesario implementar una estrategia de confianza cero centrada en la identidad para garantizar que se verifique el acceso y se minimicen los riesgos de la organización”.

Cuatro ventajas

Estas integraciones ofrecerán a los clientes comunes grandes ventajas:

- ZPA incorpora ZTA de CrowdStrike en tiempo real para hacer que se apliquen las políticas de acceso a las apps privadas y reducir así los riesgos de la organización.

- Zscaler Internet Access (ZIA) implementado en línea frena la propagación de malware activando la cuarentena del dispositivo a través de la plataforma CrowdStrike Falcon.

- La inteligencia de amenazas de Falcon X de CrowdStrike y los datos de telemetría del dispositivo Falcon Endpoint Protection, pueden compartirse fácilmente con Zscaler Zero Trust Exchange para su utilización sin problemas al activarse las integraciones, a fin de proporcionar una protección más sólida y mayor visibilidad.

- Los flujos de trabajo multiplataforma acortan el tiempo de respuesta y ayudan a combatir los cada vez mayores volúmenes y la sofisticación de los ataques.

Zscaler y CrowdStrike colaboraron por primera vez en 2019 para integrar la plataforma CrowdStrike Falcon con la plataforma de seguridad en la nube de Zscaler, con el fin de ofrecer a los clientes la detección de amenazas en tiempo real y la aplicación automatizada de políticas para mejorar la seguridad en las redes y los dispositivos.

Para obtener más información sobre la integración y para escuchar a los clientes, regístrese en los eventos virtuales de «Beyond the Perimeter» que se celebran por todo el mundo.