Okrum, el malware que atacaba misiones diplomáticas, neutralizado por Eset

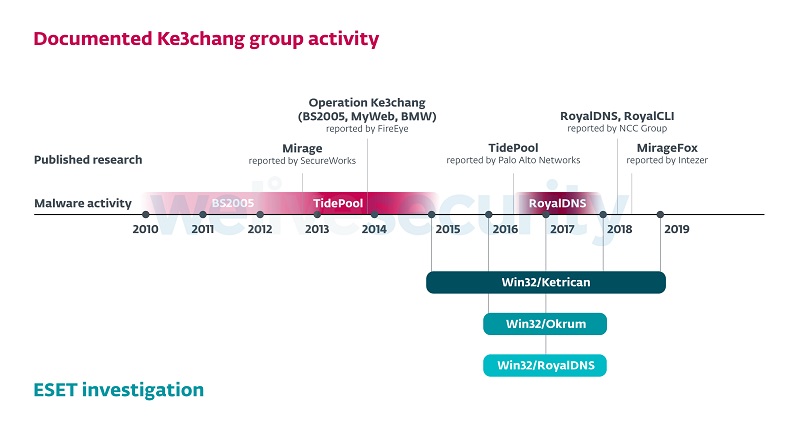

El laboratorio de Eset, la mayor empresa de ciberseguridad de la Unión Europea con sede en Bratislava (Eslovaquia), ha descubierto nuevas versiones de las familias de malware creadas por el grupo Ke3chang, así como una nueva puerta trasera o backdoor, que permite acceder remotamente a sistemas informáticos vulnerados, desarrollado también por ese grupo de ciberdelincuentes. Eset lleva investigando desde hace varios años las actividades de este grupo criminal, que parece operar desde China.

El backdoor encontrado por los investigadores de Eset, denominado Okrum, fue detectado por primera vez a finales de 2016 y se ha observado su actividad contra misiones gubernamentales y diplomáticas en Bélgica, Eslovaquia, Brasil, Chile y Guatemala. La investigación se inició en 2015, cuando se detectaron actividades sospechosas de un malware presente en diferentes países europeos. Según las primeras hipótesis, el grupo de ciberdelincuentes parecía tener especial interés en Eslovaquia, aunque sus ataques también afectaban a Croacia, a Chequia y a otros países. Una vez analizado el malware, los investigadores se dieron cuenta de que estas familias de malware tenían detrás al grupo Ke3chang y nombraron a estas nuevas versiones de malware Ketrican. En 2016, Eset descubrió una amenaza desconocida hasta la fecha pero que tenía los mismos objetivos que Ketrican en Eslovaquia. A este backdoor, que estuvo activo a lo largo de 2017, se le denominó Okrum.

“Empezamos a unir los hilos cuando descubrimos que el backdoor Okrum estaba siendo utilizado para lanzar el backdoor Ketrican, compilado en 2017. Además, nos dimos cuenta de que algunas de las misiones diplomáticas que estaban siendo atacadas por Okrum también habían sido objetivo de Ketrican en 2015”, afirma Zuzana Hromcova, la investigadora de Eset que realizó estos descubrimientos. “El grupo sigue activo en 2019 y, de hecho, en marzo detectamos una nueva muestra de Ketrican”.

Esta investigación prueba que el nuevo backdoor ha sido desarrollado por el grupo Ke3chang debido no sólo a los objetivos compartidos sino también a que Okrum cuenta con un modo de operar muy similar a los que utilizan las herramientas creadas por el grupo Ke3chang. Por ejemplo, Okrum está equipado solamente con comandos básicos y es necesario ejecutar herramientas externas para la mayoría de sus actividades maliciosas.

A pesar de que no se trata de un malware técnicamente complejo, sí que se ha observado que los responsables de Okrum intentan no ser identificados, ya que se han descubierto varias técnicas de evasión. Los ciberdelincuentes utilizaban un archivo de imagen PNG aparentemente inofensivo que incluso podía ser abierto por un visor de imágenes sin levantar sospechas. Sin embargo, el malware extraía de dicho archivo su carga maliciosa para completar el ataque a su objetivo. Los delincuentes también intentaban ocultar el tráfico que generaba el malware contra su servidor de mando y control camuflándolo como si fuese tráfico habitual utilizando nombres de dominio aparentemente legítimos. Finalmente, cada pocos meses los criminales modificaban la forma en que se instalaba y cargaba Okrum y sus componentes para evitar su detección, demostrando que son ataques premeditados a largo plazo una vez establecida la cabeza de puente. Hasta el momento, Eset ha descubierto siete versiones diferentes del cargador y dos del instalador, que incluían las mismas funcionalidades.

Desde WeLiveSecurity.com se puede acceder a toda la información detallada sobre esta investigación realizada por los expertos en ciberseguridad de Eset. En España, Ontinet.com, con una red de más de 4.200 partners, es el representante y distribuidor oficial de los productos Eset y sus alianzas tecnológicas.