Las nuevas necesidades de seguridad en la era del teletrabajo

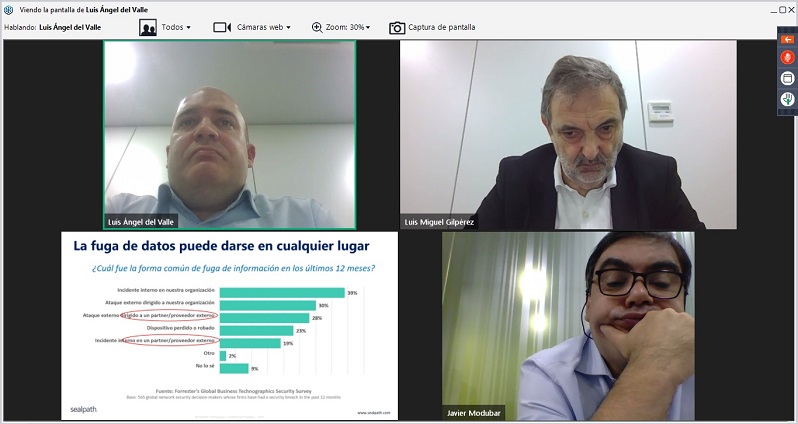

TPB304, sep20. Tuvimos oportunidad de asistir antes de las vacaciones a un webminario organizado por Ingecom, distribuidor exclusivo de las soluciones de Sealpath, para explicar su estrategia en ayuda a la protección de las personas, los dispositivos y los datos en este período de nueva normalidad que se va a caracterizar por la prolongación de los puestos remotos y el teletrabajo.

LA MAYOR parte de las empresas han visto cómo aumentaban sensiblemente los ciberataques a nivel mundial durante la pandemia de coronavirus. Según una encuesta realizada por PwC a CISOs y CIOs respecto al entorno de ciberseguridad post-covid, los ciberataques han acelerado su curva ascendente precisamente en los meses de marzo y abril de este año, esperándose picos de intrusiones durante los próximos seis meses. Sólo los ataques de phishing habían aumentado más de un 600% así como la suplantación de identidad. Y después del período más crítico del coronavirus, se han prolongado los incidentes de ciberseguridad; en mayo, más de 150 organizaciones a nivel global han visto sus datos sensibles publicados y han sido extorsionadas para evitar la publicación de su información crítica.

Ante la nueva situación, las corporaciones han realizado a marchas forzadas una rápida transformación en su modelo de trabajo, apostando por el teletrabajo y desplazando a su fuerza laboral más allá del tradicional perímetro de seguridad de la red corporativa. Luis Miguel Gilpérez, asesor del Consejo de Administración de SealPath y ex directivo de Telefónica, comentaba e su intervención que: “Todo el mundo habla del segundo ciclo. Estamos ante una nueva normalidad. Durante el período de confinamiento hemos cambiado nuestros hábitos, pasando a realizar el trabajo desde casa y demostrando que se podía hacer. Hemos dado el salto para ser más digitales, no solo como personas, sino como empleados y como sociedad en general. Podría decirse que la pandemia nos ha abocado a un escenario en el que hemos vivido una prueba piloto de cambio basado en lo digital a todos los niveles que nos va a tocar afrontar en los próximos meses. La covid-19 nos ha enseñado que la transformación digital no es una opción; a partir de ahora, o eres digital o no te integrarás en la nueva sociedad laboral”.

Gilpérez asegura que la actual situación “es solo la punta del iceberg” de lo que viene por delante. “Team, Zoom, Whatsapp… ¿quién no las ha utilizado intensamente este tiempo? Como primer paso es bastante relevante, pero nos vamos a enfrentar a una transformación digital mucho más potente. El 74% de las empresas están planteando implantar el teletrabajo de manera masiva y estable”. A lo que añade: “Tenemos un nuevo reto como sociedad y debemos aprovechar que España tiene una gran red de comunicaciones móviles y somos el país de Europa con más fibra. El hogar en estos momentos es bimodal. Por un lado, se ha convertido en nuestra oficina y, por otra parte, es nuestro lugar de ocio y descanso; los dos modelos hacen que la forma de actuar sea diferente: saldremos menos al cine o al restaurante y usaremos más los servicios de la e-Administración y el eCommerce”.

Aun así, todavía queda mucho camino por recorrer, especialmente en el entorno de la Administración, el teletrabajo en pymes y la ciberseguridad en general. “En particular quiero recalcar la ciberseguridad en unos entornos cada vez más distribuidos. El confinamiento ha favorecido un campo de trabajo más abierto y, dejadme decirlo, más permisivo, con lo cual, tenemos que ser mucho más seguros. Debemos incidir en potenciar la formación en ciberseguridad de los usuarios para garantizar la seguridad a todos los niveles”, advierte Gilpérez.

Durante la pandemia, se han incrementado los ciberataques, a pesar de que contamos con herramientas de seguridad suficientes para hacerles frente. La cuestión ha sido que no todo el mundo dispone de los recursos de seguridad, por desconocimiento o por falta de inversión en ellos. El teletrabajo ha demostrado que se puede trabajar en remoto, que usamos más dispositivos que nunca, pero que ha aumentado el riesgo de ciberataques. También ha revelado otra tendencia, y es que los datos y las aplicaciones están moviéndose vertiginosamente a la nube.

«La covid-19 nos ha enseñado que la transformación digital no es una opción; a partir de ahora, o eres digital o no te integrarás en la nueva sociedad laboral» (M. Gilpérez)

“Todo está pasando en la nube y no siempre tenemos configuraciones preparadas para no tener fugas de información. Estamos compartiendo cada vez más archivos, y ahora trabajando más desde casa, y no nos olvidemos que sigue habiendo infraestructuras críticas. ¿Qué efecto tiene esto?”, pregunta Gilpérez, “Pues que hay que securizar también el entorno cloud. La transformación digital nos lleva a ello igual que estar viviendo en un entorno cada vez más colaborativo, que está provocando un aumento de la cantidad de información que compartimos”. El directivo concluye que “somos más colaborativos, más digitales, más adaptados al entorno cloud y estamos asistiendo a una evolución que, hasta ahora, era lineal y que, en adelante y durante los próximos cinco años, va a ser exponencial y hacernos cambiar más que los primeros 50 años. Tenemos que hacer las redes seguras y no esperar que se hagan por sí mismas”.

Los tres pilares de la ciberseguridad

Justo en el período precedente al coronavirus, las organizaciones habían planificado sus presupuestos para el 2020 con unas prioridades muy definidas. Hasta la etapa del confinamiento, “en las empresas la fuerza laboral que teletrabajaba no superaba el 10%, casi ninguna compañía estaba preparada para que el 100% de los empleados trabajase en remoto, como finalmente ha sucedido”, indica Javier Modúbar, CEO de Ingecom. “Con la llegada de la pandemia, los CIOs y los CISOs han tenido que cambiar sus prioridades. Hay informes que indican que hasta el 98% de los responsables de seguridad de las empresas han redefinido sus inversiones tras la pandemia, optando ahora por soluciones de seguridad asociadas al teletrabajo”.

Durante el confinamiento, sin duda, la principal prioridad ha sido poner a la gente a trabajar en remoto en las mismas condiciones que en las oficinas, garantizando un acceso seguro y rápido en sus casas igual a la que tenían en su puesto en la oficina. Ha habido que dimensionar las conexiones VPN externas desde los hogares de los trabajadores. La siguiente prioridad ha sido asegurar el trabajo desde casa, que es un entorno diferente al de la oficina. Las organizaciones contaban con una securización en sus instalaciones robusta, porque llevaban años desarrollándola, pero el entorno del hogar no tiene un sistema de seguridad informático parejo. Igualar esta securización con los dispositivos de la empresa es crucial, porque ahora el perímetro de la red se ha difuminado.

Y como prioridad final en el futuro se va a fundamentar tres pilares: el humano, el dispositivo y el dato. “Actualmente, la seguridad empresarial debe apoyarse en tres pilares: la persona, el dispositivo por el que se conecta dicha persona y en el dato que está manejando”, apunta el CEO de Ingecom. “La persona es el elemento más vulnerable y los ciberatacantes se centran en los empleados porque los malos hacen un uso primordial de la ingeniería social. Curiosamente, el teletrabajador se siente seguro en casa cuando el escenario real indica todo lo contrario, esa seguridad del usuario se puede traducir como ‘tranquilidad’ pero es contraria al concepto de ciberseguridad o de ‘estar en un entorno ciberseguro’”.

El primer paso a dar por parte de las organizaciones es de concienciación, hay que educar e informar al usuario sobre las tecnologías de seguridad que utilizar, que el correo puede ser un potencial agujero de seguridad que surgen como un malware o un ransomware. “Desde las empresas es más fácil ofrecer un aprendizaje continuo, pero desde los hogares hay otras sensaciones, cuenta Modúbar. “El siguiente paso que tienen que dar las organizaciones es apostar por UEBA (User and Entity Behavior Analytics) que nos permite detectar amenazas antes de que se produzcan basándonos en parámetros del comportamiento humano. Los atacantes utilizan a las personas sin que estas lo sepan para implantar elementos dañinos en la empresa. Esta es la tendencia a la que nos dirigimos cuando hablamos del elemento humano de la ciberseguridad”.

En cuanto al dispositivo, tradicionalmente la ciberseguridad está mucho más madura, ya que buen número de empresas cuenta con tecnologías EDR avanzadas que han ido más allá del antivirus y tecnologías de detección de vulnerabilidades de parcheo capaces de atajar los ataques a dispositivos que acceden a través de un navegador y llegan hasta las aplicaciones de la compañía. “La clave aquí es controlar qué aplicaciones son más vulnerables, por ejemplo, aquellas aplicaciones legacy sin securizar que los fabricantes tardan a veces meses en resolver, y optar por aplicar tecnología de virtual patching en ellas para garantizar la seguridad en este ámbito”, señala Modúbar.

Finalmente, con respecto al dato, el CEO de Ingecom, añade que “lo primero que hay que saber es dónde está el dato. Muchas empresas no saben donde tienen distribuidos sus datos críticos ahora que la información ya no está en un servidor central en una sala sino en la nube. Resulta imprescindible definir dónde está ubicada la información confidencial de las organizaciones. La transformación digital está acelerando dar una respuesta a esta necesidad, tenemos que contar con una tecnología que nos asegure dónde está la información digital en cada momento”.

«Con la llegada de la pandemia, los CIOs y los CISOs han tenido que cambiar sus prioridades, optando ahora por soluciones de seguridad asociadas al teletrabajo» (J. Modúbar)

Una vez acometido el paso anterior, hay que proteger el dato. “La seguridad al cien por cien no existe”, reconoce Modúbar, “pero una vez que hemos educado al humano y securizado los dispositivos que utiliza, nos queda proteger el dato que maneja. En el último ransomware, se ha visto que los atacantes exfiltran los datos de las organizaciones y antes de pedir dinero por la clave para desencriptar, les amenazan con publicar en Internet su información crítica si no pagan, es decir, atacan por el lado reputacional. Siempre hay que securizar las tres barreras, por si rompen la primera, les quede la segunda y tercera”.

Herméticamente sellado

SealPath está presente en más de 20 países y trabaja con un enfoque 100% de canal, a través de sus mayoristas e integradores de sistemas. Dispone de partners distribuidores en Iberoamérica y Europa, en la que Ingecom es la elegida para los mercados de España, Portugal e Italia. Recientemente, ha sido elegida como una de las “Top 5 Soluciones de Seguridad Cloud” en la Up Cloud Computing Conference de San Francisco (California). La compañía ofrece soluciones en formato SaaS/Cloud y on-premise que permiten proteger los documentos y tener control sobre los mismos allí donde estén. Además, se integra con tecnologías como prevención de pérdida de datos (DLP), de clasificación del dato o gestores documentales, y mantiene alianzas con diversos fabricantes como Microsoft, Forcepoint, McAfee… y se integra fácilmente con otros servicios web.

Con un enfoque de seguridad centrada en los datos, la protección de SealPath viaja siempre con los documentos manteniéndolos protegidos en tránsito, en reposo y en uso. Funciona como un «control remoto» para los documentos permitiendo destruir o modificar los permisos de acceso incluso cuando el documento no está ya en tus manos y se encuentra en la infraestructura de terceros. Facilita la colaboración segura interna y con partners, y el cumplimiento de regulaciones de protección de datos como GDPR. Es multiplataforma y funciona sin agentes.

Y es que el modelo de “foso y castillo” para defender el perímetro ha dejado de funcionar por mucha argamasa que pongas. Porque aunque las organizaciones apliquen una protección por capas (las personas en la base, los dispositivos en los extremos y los datos situados en la cúspide de la pirámide), ahora el principal problema es que el perímetro de seguridad de las empresas ha desaparecido desde la implementación a marchas forzosas del teletrabajo. A día de hoy, los datos se encuentran distribuidos tanto dentro como fuera de la empresa o, incluso, en los propios hogares de los trabajadores, por lo que hay que echar mano a herramientas probadas para sellar todo el camino por donde viajan los datos y abogar por un modelo multiubicuo.

“Las organizaciones implementan soluciones de firewall en la red o de proxy en los dispositivos, pero en el fondo lo que quieren saber es qué aplicaciones acceden a la información crítica, y no solo qué personas tienen acceso, e incluso trazar qué se hace con esos datos. El atacante cuando se cuela en la red de una empresa busca acceder a datos sensibles, ya sean de la propia organización o de sus clientes y proveedores. Por ello, debemos construir un modelo de seguridad basado en la protección del dato esté donde esté”, aconseja Luis Ángel del Valle, CEO de SealPath.

El modelo de Zero Trust, que surgió hace varios años, se ha convertido ahora en tendencia, ya que como su propio nombre indica, “debemos pasar de un modelo de vigilar gente que hace cosas que a veces no debería a un enfoque de no confíes nunca”, explica el ejecutivo. Los pilares de este modelo son securizar el acceso a todos los recursos de la empresa, independientemente de dónde estén ubicados; adoptar la estrategia del menor privilegio posible y solo dejar entrar a donde deba; e inspeccionar y monitorizar los patrones de comportamiento de los usuarios de forma continua.

En este sentido, el cifrado de la información crítica es una de las formas más efectivas para mitigar los efectos de un ataque, seguido de la formación. Sin embargo, según los datos que manejamos, tan sólo en el 2,2% de las fugas de datos se utilizó esta técnica. Esto se debe a que es una herramienta poco intuitiva, los usuarios no tienen claro qué cifrar y qué no y, además, debe funcionar bien con otras aplicaciones corporativas. “Cada usuario de la organización debe tener a su alcance herramientas que le permitan proteger los datos. Por eso, desde SealPath, vamos un paso más allá del cifrado. En concreto, nuestra herramienta permite proteger la información, independientemente de dónde se encuentre, así como controlar quién accede a los datos y con qué permisos”, explica Del Valle.

“Este control remoto permite compartir y usar los documentos sin miedo, con facilidad de uso para los empleados que no están obligados a cambiar su forma de trabajar, y con facilidad de gestión para el departamento TI que no tienen que estar tan encima y pueden automatizar la administración”, narra el CEO de SealPath. “Pero cada usuario tiene su responsabilidad, por eso si tiene acceso a un dato que pueda dañar ser tóxico, mi recomendación es que hay que proteger sí o sí. Pero, ¿cuánto invertir? Es difícil establecer un ROI, yo suelo decir que se calcule lo que puedes perder y esa sería la cifra”, cuenta Del Valle. “Además, tiene el mismo coste proteger cuatro documentos que mil”.

«Debemos pasar de un modelo de vigilar gente que hace cosas que a veces no debería a un enfoque de no confíes nunca» (L.A. del Valle)

En concreto, SealPath permite proteger todos los documentos y aplicar controles de acceso dependiendo del papel de cada usuario (editar, copiar y pegar, desproteger la información y reenviarla, entre otros aspectos). Incluso, es posible eliminar un documento en remoto o quitar los permisos del documento a una persona que ya no pertenece a la empresa, evitando así la fuga de información. “SealPath proporciona una capa extra de protección ya sea en casa, en la nube o cuando se envía a terceros. Necesitamos herramientas que sean capaces de proteger y controlar la información allí donde esté y que podamos decidir quién accede a la protección y cuándo”, concluye el directivo. “Una protección pegada al dato, que viaja a dónde viaje el dato”.

Inteligencia compartida

Ingecom es un VAD (Value Added Distributor) especializado en soluciones de ciberseguridad y ciberinteligencia. Se fundó en 1996 en Bilbao y actualmente cuenta con oficinas en Bilbao, Madrid, Barcelona, Lisboa y Milán, prestando servicio en España, Italia y Portugal. El objetivo de Ingecom es proporcionar soluciones testadas y homologadas a los integradores de networking y seguridad, además de estar en contacto permanente con las nuevas tecnologías, de tal manera que cualquier evolución tecnológica pueda ser aplicada a los clientes a la mayor brevedad.

A día de hoy, los servicios más críticos en las empresas son la parte de control, monitorización y seguridad de los sistemas de información. Para hacer frente a esta problemática, desde Ingecom se han buscado soluciones y productos de terceros que se han incorporado para confeccionar una solución global. “Ningún fabricante cubre el 100% de todo el espectro de la ciberseguridad, y si es así suelen ser propuestas limitadas en algún aspecto. Por eso cada vez hay más una tendencia hacia la orquestación entre diversos fabricantes, que se integran para aprovechar lo bueno de cada uno. La lucha contra los hackers debe ser común y apoyarse unos en otros con la inteligencia”, comentaba Javier Modúbar.

Actualmente Ingecom trabaja con fabricantes (en orden alfabético) como Algosec, AlienVault, Allot, Array Networks, Attack Simulator, Bitdefender, Cybonet (PinApp), Cymulate, EfficientIP, F-Secure, Forcepoint, Forescout, Garland Technology, Hdiv Security, Medigate, MobileIron, Okta, Rapid7, SealPath, Thycotic, Varonis, Vicarius, Viewtinet y WhiteBearSolutions, a través de más de 200 integradores.

En cuanto a SealPath, “siempre vamos de la mano de socios, nunca vendemos directamente. Nuestro modelo se apoya en dos capas, mayoristas como Ingecom y partners integradores. Como fabricantes apoyamos en la consecución de proyectos y afinar en las necesidades del cliente, con una clara vocación de mantener una relación de confianza”, señalaba Luis Ángel del Valle.