La nueva estrategia de Check Point en ciberseguridad para 2022

Check Point Software Technologies anunciaba en su evento anual CPX 360 para clientes y socios algunas de sus más relevantes novedades para este 2022. Se trata de una serie de nuevas direcciones estratégicas que remodelarán la ciberseguridad con las mejores y más brillantes ideas en torno a nuevos productos, nuevas experiencias y una nueva mentalidad.

LA PIEDRA angular de su estrategia es la innovación sin precedentes para superar todo lo que hay hasta ahora en el mercado. La velocidad de los nuevos productos será mucho mayor que la de la competencia y ofrecerán la mejor relación precio/rendimiento disponible actualmente. Además de las mejoras en el rendimiento de la seguridad de la red, se perfeccionará la seguridad en la nube, la protección del correo electrónico y un largo etcétera, con el fin de proporcionar la mejor protección a las empresas.

Para resaltar esta nueva dirección, Check Point Software ha lanzado su nuevo mantra: «You deserve the best security” (Te mereces la mejor seguridad). Esto subraya la realidad de que sólo la mejor seguridad puede lograr una protección completa en la compleja epidemia de amenazas actual. Los ataques multivectoriales a gran escala están amenazando el tejido de las sociedades de todo el mundo. Sólo la mejor seguridad puede proteger contra los ciberataques de quinta generación, y las innovaciones en los nuevos productos de Check Point lo permitirán más que nunca.

Para reflejar esta transformación y señalar la nueva forma de enfocar la ciberseguridad, la empresa ha actualizado su logotipo corporativo. Se trata de “un diseño moderno y un color vibrante, que rompe con la uniformidad que ofrecen muchos de los demás proveedores. La forma principal cambia a un diseño equilibrado y redondo, que refleja una nueva perspectiva”, señalan desde la empresa.

Desde un punto de vista práctico, la nueva identidad visual está optimizada para el medio digital, donde se consumen la mayoría de los contenidos hoy en día. Un mayor contraste de colores destacará, cumpliendo la misión de proteger mejor a sus clientes. El diseño también es coherente y simboliza el enfoque en la seguridad de la nube y la gestión del correo electrónico en los dispositivos móviles. El uso del espacio negativo atrae la atención, y el punto externo también simboliza cómo Check Point Software evita que los elementos entrantes penetren en la organización. También hay una representación no tan subliminal de una forma de marca de verificación y un punto, que por supuesto tiene sentido dado su nombre y el significado legendario que representa.

¿Por qué cambiar ahora?

Desde el primer día, cuando el fundador y CEO Gil Shwed inventó la tecnología original de ciberseguridad en 1993, millones de clientes han llegado a conocer a Check Point Software por ofrecer la mejor ciberseguridad del mundo. Su logotipo original es sin duda una de las marcas más reconocidas de la alta tecnología actual, así que ¿por qué cambiar ahora? “A pesar de que el legado y la experiencia de Check Point Software siguen siendo insuperables, es el momento adecuado para renovar el diseño de su identidad visual, en consonancia con otras innovaciones transformadoras que se presentarán en 2022”, se afirma.

Respecto a la inspiración, el nuevo logotipo de Check Point mantiene una conexión con su icónica y distintiva marca, a la vez que señala la coherencia con los principios de liderazgo tecnológico y la inquebrantable excelencia en la innovación de productos. “Desde el primer día, Check Point ha proporcionado sistemáticamente la mejor tecnología del mercado. En un panorama cada vez más competitivo, hay ahora cientos de pequeños y grandes proveedores, todos ellos ofreciendo soluciones fragmentadas con una seguridad parcial o limitada”, añaden. “Para que Check Point Software se abra paso entre el ruido, ahora es el momento de «dar un giro» y reclamar con orgullo su liderazgo en el sector desde hace mucho tiempo. Haciendo hincapié en el nuevo mensaje, no hay duda de que nuestra tecnología es completa y diferenciada, y la mejor para proteger a los usuarios contra las ciberamenazas, sin excepción”.

¿Y ahora qué?

El nuevo logotipo se adoptará en todas las áreas de cara al público, empezando por el evento CPX 360 y siguiendo por la totalidad de toda la huella digital. En 2022, Check Point Software seguirá realizando cambios audaces y desafiándose a sí misma en beneficio de sus clientes y socios. El compromiso es seguir invirtiendo en su nueva forma de pensar, en más recursos y en estrategias de crecimiento que mejoren todas las áreas de la empresa.

Junto a este primer rebranding en casi 30 años y una revisión de las innovaciones previstas para 2022, en este encuentro online de dos días se presentó entre otras la nueva tecnología Quantum Lightspeed, actualmente el firewall más rápido del mundo según el fabricante israelí, capaz de ofrecer un rendimiento 20 veces superior al de los proveedores de la competencia según indicaban. También se explicó que tras el zero trust viene el prevent first.

“Check Point Software ha sufrido una gran transformación como respuesta a la nueva era post-covid y a la creciente dependencia de la red. Hoy, más que nunca, el entramado online tiene que ser seguro. El nivel de sofisticación de las amenazas ‘Gen V’ no deja de aumentar: ataques a la cadena de suministro, amenazas de ransomware que pueden tumbar un hospital entero o un oleoducto a la mitad de los Estados Unidos, y vulnerabilidades como las que acabamos de ver el mes pasado con Log4j. Si miramos a 2021, fue uno de los años más desafiantes en términos de ciberataques”, resaltaba Gil Shwed en su Keynote.

Además del nuevo logo y el claim “You Deserve the Best Security”, la compañía marca un impulso estratégico para animar a las organizaciones a que implementen soluciones integrales «prevent-first» (prevenir primero) capaces de hacer frente a la ciberpandemia. “Todos los ataques hasta 2021, desde Solar Winds hasta Log4J, fueron multivectoriales Gen V. Ante estas amenazas, las empresas ya no pueden permitirse hacer concesiones en materia de ciberseguridad. Ser el segundo mejor no es suficiente, las alternativas no funcionan y harán que se produzca una brecha”, ha destacado Shwed.

La arquitectura Check Point Infinity es la base de todo lo que hace Check Point Software. Proporciona una solución unificada para todas las amenazas posibles, basada en tres pilares: Quantum para asegurar la red, CloudGuard para una completa seguridad en la nube y Harmony para asegurar a los usuarios y sus accesos, estén donde estén, en todas las plataformas y se conecten como se conecten.

Todo ello se basa en el software de gestión Infinity Vision y en ThreatCloud, que es el «cerebro» que conecta todos los elementos y garantiza la protección contra todas las amenazas en tiempo real y desde todos los vectores. Check Point Infinity es una completa arquitectura que ofrece una amplia cobertura para todos los vectores de ataque: móvil, red, correo electrónico corporativo, servidores web, endpoints y nube, capaz hasta hoy de bloquear Log4j de manera instantánea con IA.

En esta evolución de sus herramientas para adelantarse a las amenazas emergentes, destaca el salto que han hecho los cortafuegos de Quantum Lightspeed para centros de datos, que retrata la determinación de Check Point de hacer frente a la evolución del panorama de las amenazas a raíz del aumento del 50% interanual de los ciberataques descubierto en el informe de seguridad 2022. La nueva solución es el fruto de la larga colaboración que mantiene con nVidia en el desarrollador de una estrategia de seguridad desde ASIC (circuitos Integrados para aplicaciones específicas). “Quantum Lightspeed es la última innovación de nuestra cartera de productos Quantum y, gracias a su mayor rendimiento, su latencia ultra baja y su mejor precio, pone en marcha la mayor revolución en materia de ciberseguridad vista en más de una década», afirmaba Shwed.

Por otra parte, Dorit Dor, jefa de producto de Check Point, destacaba durante su intervención que la introducción de la GPU de nVidia, con su mayor capacidad de procesamiento, es clave en el uso mejorado de la IA en la protección de infraestructuras para ofrecer la mejor prevención en tiempo real de los ataques Gen V. “Hay que adelantarse a las amenazas emergentes y para ello es necesario contar con una tecnología evolutiva que pueda identificar y surgir al mismo tiempo que las amenazas. Por ello, el firewall de próxima generación está diseñado con Inteligencia Artificial. La evolución depende de la forma de aprovechar las GPU para acelerar el cálculo de la IA”.

Seguidamente, Itai Greenberg, director de gestión de productos de Check Point Software, ha hablado de las perspectivas de los tres pilares de productos para 2022. En cuanto a los productos de red, expuso las novedades de la familia de productos Quantum, centrándose en la nueva pasarela Quantum Lightspeed, y comentó: “Quantum Lightspeed redefine la rentabilidad; ofrecemos un rendimiento cinco veces superior al de la generación anterior de Gateway”. En cuanto a CloudGuard, analizaba los últimos avances en la seguridad del entorno DevOps en la nube, al tiempo que ha destacado que Check Point fue el único proveedor que dio protección preventiva contra la vulnerabilidad Log4j en diciembre de 2021.

El tercer pilar está basado en Harmony, “que agrupa en una única herramienta cinco puntos de seguimiento, mientras que la oferta del resto del mercado se limita a múltiples productos para diferentes tipos de amenazas y vectores de endpoints”, declaraba Greenberg, mientras que también explicaba cómo “la solución SASE Harmony Connect es ideal para entornos de protección mixtos de redes de sucursales, usuarios remotos y contratistas que utilizan dispositivos no gestionados que necesitan el mejor nivel de protección”.

Por su parte, Oded Vanunu, jefe de investigación de vulnerabilidad de productos, analizó todo lo relacionado con el blockchain y los tokens no fungibles (NFT) en su ponencia «Inside Your Crypto Wallet». Además, señalaba que la tecnología blockchain «ciertamente no es una tendencia pasajera, y en muchos sentidos, es una revolución similar a la de Internet cuando fue concebida”.

El CPX 360 de este año también ha acogido a ponentes invitados como el director de seguridad de TikTok, Roland Coultier, y el ocho veces campeón olímpico Usain Bolt, que ha intervenido con un discurso sobre lo que se necesita para ser el mejor. La última mañana del evento tuvo lugar una conversación con George Takei, activista de la justicia y estrella de las redes sociales, que compartió sus propias ideas sobre la seguridad y la naturaleza de este tipo de plataformas.

2022 Workforce Security Report

Check Point aprovechaba el CPX 360 para presentar los resultados de una nueva encuesta llevada a cabo entre 1.200 profesionales de la ciberseguridad de todo el mundo, en la que se examina cómo el trabajo remoto ha modificado las prácticas de protección de las organizaciones en relación con los usuarios, los dispositivos y los accesos. A medida que el panorama de las amenazas evoluciona y los ciberataques son cada vez más sofisticados, sorprendentemente muchas empresas no han implementado soluciones de seguridad para los empleados remotos.

La pandemia de la covid-19 ha cambiado para siempre la forma en que se trabaja, y aunque muchas empresas han adoptado el trabajo a distancia, en lo que respecta a la seguridad todavía hay muchas lagunas que deben ser subsanadas. Las compañías se enfrentan al reto de encontrar un equilibrio entre la productividad de los trabajadores en líneas y la invulnerabilidad de los dispositivos, el acceso y los activos corporativos.

Según la empresa de ciberseguridad israelí, hay que hacer foco en cinco puntos críticos para proteger a los usuarios remotos contra los ataques, que incluyen el filtrado de URL, la reputación de URL, el desarme y la reconstrucción de contenidos (CDR), el zero phishing y la protección de credenciales. Sin embargo, sólo el 9% de las empresas encuestadas utiliza las cinco protecciones y el 11% no utiliza ninguno de los métodos enumerados para asegurar el acceso remoto a las aplicaciones corporativas.

Entre los resultados más llamativos del informe “2022 Workforce Security Report” a nivel mundial están:

- La brecha de seguridad en el acceso remoto: el 70% de las compañías permite el acceso a las aplicaciones corporativas desde los dispositivos personales, tales como los que no están controlados o los que se traen sus propios dispositivos (BYOD). Solo el 5% de los encuestados afirma que utiliza todos los métodos de seguridad de acceso remoto recomendados.

- Necesidad de garantizar la protección en el acceso a Internet: el 20% de los encuestados afirma no utilizar ninguno de los cinco métodos mencionados para proteger a los trabajadores remotos mientras utilizan la red, y sólo el 9% utiliza los cinco métodos para protegerse de los ciberataques basados en internet.

- Falta de defensa contra el ransomware: el 26% de los consultados no dispone de una solución para endpoints que pueda detectar y detener automáticamente los ataques de ransomware. El 31% no utiliza ninguno de los métodos mencionados para evitar que los datos empresariales sensibles se filtren fuera de la organización.

- Seguridad del correo electrónico y de los dispositivos móviles: sólo el 12% de las entidades que permiten el acceso corporativo desde dispositivos móviles utilizan una solución de defensa contra amenazas móviles. Esto pone de manifiesto lo expuestas que están las empresas a los ciberataques de quinta generación que se dirigen a los trabajadores que trabajan a distancia.

“Aunque muchas compañías han adoptado los nuevos modelos de trabajo híbrido y remoto, no han incluido todas las soluciones críticas necesarias para asegurar a su personal que ahora está teletrabajando. Esta encuesta confirma que las organizaciones tienen una brecha cuando se trata de usuarios, dispositivos y seguridad de acceso”, destaca Eusebio Nieva, director técnico de Check Point Software para España y Portugal. “Para salvar esta brecha, las compañías deberían progresar hacia una arquitectura Secure Access Service Edge (SASE). Los modelos SASE proporcionan un acceso rápido y sencillo a las aplicaciones corporativas, para cualquier usuario y desde cualquier dispositivo, y protegen a los empleados remotos de todas las amenazas de Internet”.

En 2021, los investigadores han observado un aumento del 50% de ataques por semana en las redes corporativas. A medida que los ciberataques se vuelven más sofisticados y explotan el entorno de trabajo remoto, las empresas necesitan una solución de ciberseguridad consolidada que refuerce sus defensas y mejore su agilidad contra los ataques.

Precisamente Check Point insistió en el CPX 360 sobre la idoneidad de su herramienta Harmony para la solución unificada de usuarios remotos, dispositivos y accesos que proporciona a las organizaciones una protección integral y robusta para estos cinco puntos, fácil de usar, gestionar y también comprar.

Cyber Attack Trends

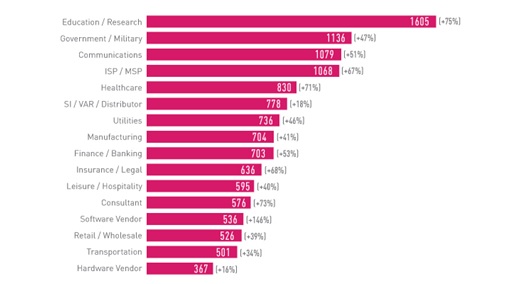

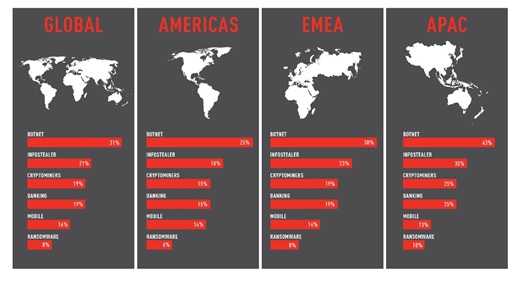

El informe “Cyber Attack Trends: 2022 Security Report” ofrece una visión detallada del panorama de las ciberamenazas entre enero y diciembre de 2021. Sus conclusiones se basan en los datos extraídos de ThreatCloud Intelligence por la división de Check Point Research, que hacía especial referencia a que los proveedores de software experimentaron un aumento del 146% en los ciberataques en 2021, marcando el mayor crecimiento interanual en décadas. Los sectores de la educación y la investigación fueron los más atacados, con una media de 1.605 ataques semanales, lo que supone un aumento del 75%, mientras que las redes de bots fueron la principal categoría de ataque en todo el mundo, después los infostealers y las criptomonedas. Pocos segmentos de actividad se libraron del aumento de ataques, de hecho, los ciberataques contra los 16 principales sectores de la economía aumentaron una media del 55%.

La división de Inteligencia de Amenazas de Check Point hacía referencia a que desde el innovador sistema de propagación del ataque a SolarWinds a principios de año, hasta la afluencia de explotaciones de la vulnerabilidad Apache Log4j que hemos visto en diciembre, las claves de los vectores y técnicas de ataque registrados se hacen cada vez con tácticas cada vez más sofisticadas.

Durante el año pasado, las empresas experimentaron un 50% más de ciberataques semanales que en 2020. Por grupos de sectores, Educación/Investigación, con 1.605 ataques semanales, se sitúa a la cabeza (75% de aumento) seguido por Gobierno/Militar con 1.136 ataques semanales (47% de aumento) y el ámbito de las comunicaciones con 1.079 ataques semanales (51% de aumento). Los proveedores de software experimentaron un crecimiento interanual del 146%, lo que va de la mano de los ataques a la cadena de suministro de software observados en 2021. Este último año también se ha visto una evolución de los ataques a dispositivos móviles, un aumento de las principales vulnerabilidades de los servicios en la nube y el regreso de la famosa red de bots Emotet.

Entre los aspectos más destacados del “Security Report 2022” se encuentran:

- Ataques a la cadena de suministro: el ataque de SolarWinds sentó las bases y en 2021 tuvieron lugar numerosos y sofisticados ataques como el de Codecov en abril y el de Kaseya en julio, concluyendo con la vulnerabilidad de Log4j que se expuso en diciembre. El sorprendente impacto logrado por esta única vulnerabilidad en una biblioteca de código abierto demuestra el inmenso riesgo al que están expuestas las cadenas de suministro de software.

- Ciberataques que perturban la vida cotidiana: en 2021 se produjo un gran número de ataques dirigidos a infraestructuras críticas que provocaron enormes trastornos en la vida cotidiana y, en algunos casos, incluso amenazaron su seguridad física.

- Los servicios en la nube están bajo amenaza: las vulnerabilidades de los proveedores de la nube se volvieron mucho más alarmantes en 2021. Las debilidades expuestas a lo largo del año han permitido a los ciberdelincuentes ejecutar un código arbitrario, escalar hasta los privilegios de root y acceder a cantidades masivas de contenido privado.

- Evolución de las amenazas en los dispositivos móviles: a lo largo del año, los ciberdelincuentes han utilizado cada vez más el smishing (suplantación de identidad por SMS) para la distribución de malware y han invertido importantes esfuerzos en vulnerar las cuentas de las redes sociales para obtener acceso a los dispositivos móviles. La continua digitalización del sector bancario en 2021 condujo a la introducción de varias aplicaciones diseñadas para limitar las interacciones cara a cara, y éstas a su vez han llevado a la distribución de nuevas amenazas.

- Grietas en el entorno del ransomware: los gobiernos y las fuerzas del orden cambiaron su postura frente a los grupos organizados de ransomware en 2021, pasando de medidas preventivas y reactivas a ofensivas proactivas contra los operadores de ransomware, su capital y sus infraestructuras de apoyo. El cambio más importante se produjo tras el incidente de Colonial Pipeline en mayo, que hizo que el gobierno de Biden se diera cuenta de que tenía que intensificar los esfuerzos para combatir esta amenaza.

- El regreso de Emotet: una de las redes de bots más peligrosas de la historia ha vuelto. Desde el regreso de Emotet en noviembre, CPR comprobó que la actividad del malware era al menos un 50% del nivel visto en enero de 2021, poco antes de su desmantelamiento inicial. Esta tendencia al alza continuó durante el mes de diciembre con varias campañas de fin de año, y se espera que continúe hasta bien entrado el año 2022.

“En un año que comenzó con uno de los ataques a la cadena de suministro más devastadores de la historia, hemos visto a los ciberdelincuentes crecer en confianza y sofisticación», destaca Nieva. “El exploit de la vulnerabilidad Log4j ha cerrado un año cogiendo a los responsables de la ciberseguridad con la guardia baja, poniendo de manifiesto el enorme nivel de riesgo inherente a las cadenas de suministro de software. En los meses intermedios, vimos cómo atacaban a los servicios en la nube y se centraban cada vez más en los dispositivos móviles, el rescate de Colonial Pipeline y el resurgimiento de una de las redes de bots más peligrosas de la historia”.

Continuaba el director técnico de Check Point Software para España y Portugal: “Pero no todo es pesimismo. También vimos que al aumentar las grietas en el ecosistema del ransomware en 2021, los Gobiernos y las fuerzas de seguridad de todo el mundo decidieron adoptar una postura más dura contra los grupos de ransomware. En lugar de confiar en una acción reactiva y correctiva, los Estados han cambiado de estrategia con un enfoque más proactivo para hacer frente a los ciberriesgos. Esta misma filosofía se extiende a las empresas, que ya no pueden permitirse adoptar un enfoque inconexo, aislado y reaccionario para hacer frente a las amenazas. Necesitan una visibilidad de 360 grados, información sobre los ciberataques en tiempo real y una infraestructura de ciberseguridad que pueda movilizarse de manera eficaz y conjunta”.